Las contraseñas son uno de los bienes más preciados en internet, y también uno de los más buscados por los criminales cibernéticos. Por eso en esta oportunidad el experto en ciberseguridad y Director del Laboratorio de Ciberseguridad de la Universidad Nacional de San Martín, Pablo Daniel Russo (https://pablorusso.com) revela todo lo que hay que tener en cuenta a la hora de cambiar y proteger las credenciales de acceso.

Este 1° de febrero tiene lugar el Día Internacional del Cambio de Contraseña, una efeméride dedicada a recordar lo vulnerables que pueden ser las nuevas tecnologías y la importancia de protegerse correctamente. Aprovechando la ocasión, el Especialista en Ciberseguridad y Director de Fixear Cybersecurity, Pablo Daniel Russo, revela por qué es necesario modificar nuestras credenciales regularmente y cómo gestionarlas de forma segura.

“Las contraseñas o credenciales deben ser actualizadas preferentemente cada tres meses con el objetivo de que, en caso de ser vulnerados de forma directa o indirecta, el atacante tendrá menos tiempo para cualquier actividad no autorizada”, señala el experto en ciberseguridad.

Al respecto, Russo explicó que al decir “forma directa” se encuentra haciendo referencia al intento de robo de las credenciales por medio de “fuerza bruta, phishing o cualquiera de los vectores de ataques directos”, mientras que al decir “forma indirecta” habla de aquellas ocasiones en las que los servicios son los vulnerados y los atacantes obtienen un gran número de credenciales de una sola vez.

Como ejemplo podemos destacar ataques a servidores de Linkedin en 2012 donde afectó a 6,5 millones de usuarios, yahoo en 2013 a más de 3 mil millones y equifax (Veraz) en 2017 a 147 millones de usuarios entre otros servicios a lo largo de las décadas.

“Para ser segura una contraseña debe cumplir con 3 definiciones: longitud, diversidad y unicidad”, sostuvo luego el especialista y recordó que “se debe evitar la utilización de datos fáciles de averiguar o adivinar”, tales como fechas de nacimientos, nombres de familiares y direcciones, o palabras muy utilizadas.

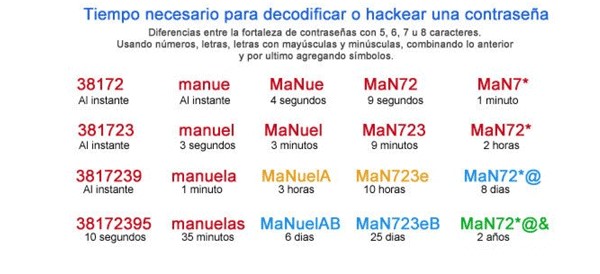

Sobre este tema, Russo precisó que una contraseña segura debe tener un mínimo de 8 carácteres, aunque lo óptimo es que sean 12, debe contener números, letras mayúsculas, minúsculas y caracteres especiales (puntos y signos) y no deben repetirse las credenciales en diferentes servicios.

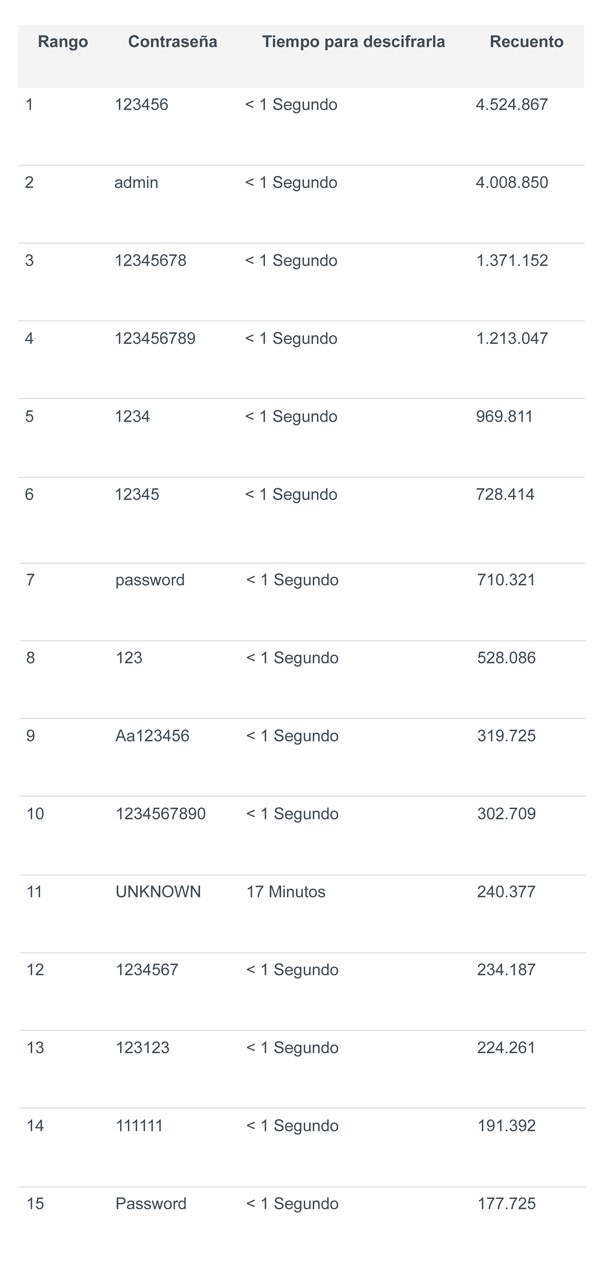

También sugiere evitar palabras muy utilizadas como “admin” o “admin1234”. Existe un top ten de contraseñas más utilizadas las cuales suelen ser usadas por los atacantes con bases de datos de usuarios.

Según la firma ESSET especialista en software antimalware este seria el top 10:

En cuanto a la columna “tiempo para descifrar», hace mención a en cuanto tiempo mediante la utilización de software gratuito para descifrar contraseña los cuales son utilizados por los atacantes se demoraría en obtener la misma. En este sentido ejemplificamos en un cuadro porque debemos crear / utilizar contraseñas seguras.

A la hora de hablar sobre cambios de contraseñas es imposible no mencionar a los gestores de contraseñas, herramientas que se utilizan para almacenar de forma segura y cifrada todas las credenciales de un mismo usuario, gestionando su uso de forma fácil y rápida.

“Se recomienda el uso de gestores de contraseñas”, afirmó el experto en ciberseguridad y remarcó que su uso “facilita la utilización de las credenciales y ayuda a crear contraseñas seguras y únicas para todas las cuentas”.

A su vez, Russo explicó que los gestores de contraseñas se caracterizan por la facilidad de uso, lo que ayuda a recordar las credenciales, por la seguridad, dado que utilizan un cifrado de grado militar para proteger los datos ingresados, y por el confort, ya que este tipo de herramientas rellena de forma automática los usuarios y contraseñas en todos los sitios web y aplicaciones utilizadas.

El especialista recordó que los gestores más reconocidos son: 1Password, LastPass, Dashlane, Keeper, Bitwarden, NordPass, RoboForm y Enpass.

Asimismo, agregó que la utilización de gestores es la manera correcta de almacenar las credenciales y aclaró que “los navegadores cuentan con almacenamiento de contraseñas” pero que “no poseen la seguridad recomendada y si nuestro dispositivo fuera abierto por un tercero, este podría obtener todas las credenciales almacenadas”.

Por otra parte, el especialista también hizo hincapié en que no deben reutilizarse las contraseñas ni repetirlas entre diferentes servicios, ya que de hacerlo esto podría derivar en graves consecuencias para nuestra seguridad en línea.

“La contraseña debe ser ‘fuerte’, pero con esto solo evitamos, o mejor dicho complicamos, que el atacante pueda obtenerla mediante software de fuerza bruta. No obstante, pongamos el ejemplo donde el atacante lograra averiguarla por divulgación de la misma o por vulneración indirecta y nosotros hubiésemos utilizado esta contraseña para todas nuestras cuentas de correo electrónico”, ejemplificó.

Así, Russo, Diplomado en Ciberseguridad por la Universidad de Palermo, amplió: “¿Qué pasaría? Una desgracia, ¿verdad?. Tomarían control de todas nuestras cuentas de correo y ni hablar de si estas cuentas las tenemos como sistema de recuperación de cuentas bancarias, redes sociales o cualquier otro servicio”.

Entonces, la forma correcta es almacenarlas en gestores de contraseñas y que la contraseña de ese gestor cuente con un mínimo de 12 caracteres, numero letras mayúscula, minúscula y carácter especial y de esta forma sólo debemos recordar una contraseña fuerte y el gestor realizará toda la “magia”; este software podrá generar las contraseñas seguras y distintas para cada servicio almacenado.

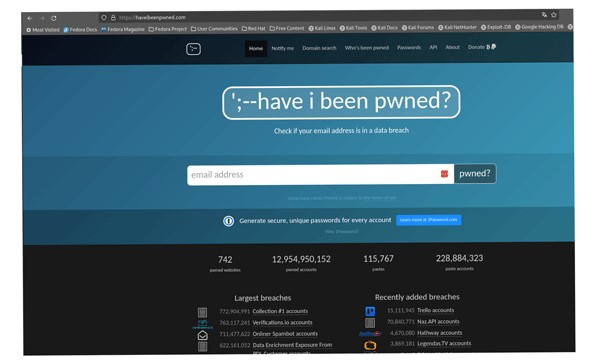

Para concluir, el experto recomendó el uso del sitio “Have I been pwned” (https://haveibeenpwned.com/), en el cual se puede colocar el correo electrónico para consultar si este aparece en alguna base de datos vulnerada, aclarando de qué servicio se filtró la información, y permitiendo así que se modifiquen las credenciales en riesgo.

Acerca de Pablo Daniel Russo

- Director de FIXEAR Cybersecurity.

• CISO en la Superintendencia de Seguros de la Nación Argentina

• Consultor de Cibercrimen e Informática Forense para una Fuerza Federal.

• Director del Laboratorio de Ciberseguridad de la Universidad Nacional de San Martín.

• Docente de la Diplomatura en Seguridad de la Información.

• Diplomado en Ciberseguridad por la Universidad de Palermo.

Redes de Pablo Russo

Linkedin: https://www.linkedin.com/in/pablodanielrusso/

Instagram: https://www.instagram.com/pablorusso_si/

x: https://twitter.com/pablorusso_si

Web: https://pablorusso.com/

Acerca de Fixear Cybersecurity

Fixear Cybersecurity es una Consultoría Especializada en Ciberseguridad e Informática Forense con más de 20 años de experiencia en el campo de la Informática, abarcando diversas áreas y tecnologías.

Su expertise está en la evaluación y auditorías de sistemas con el objetivo de identificar las posibles vulnerabilidades dentro de las estructuras analizadas, reducir el impacto ante un ataque y garantizar la continuidad de negocio.

Desarrollan e implementan estrategias de seguridad basadas en las mejores prácticas de la industria. Ofrecen asesoramiento en la selección y configuración de herramientas de seguridad.

En el ámbito del Análisis Forense Digital: realizan investigación y recolección de evidencia digital en casos de delitos informáticos. Análisis forense de sistemas, dispositivos y redes para identificar actividades maliciosas. Elaboración de informes periciales y presentación de testimonios de expertos en litigios.

En lo que respecta a la Capacitación y Formación brindan cursos y talleres personalizados sobre ciberseguridad, dirigidos a profesionales, estudiantes y perfiles en general. Diplomaturas y programas de formación en colaboración con instituciones académicas reconocidas. Sesiones de concientización y sensibilización sobre seguridad informática.